כיצד Windows פלטפורמת שולחן העבודה בינארי עובד

כמה אנשים שמו לב אז, אבל מיקרוסופט הוסיפה תכונה חדשה ל- Windows 8 המאפשר ליצרנים להדביק את הקושחה UEFI עם crapware. Windows תמשיך להתקין ולתחיה מחדש את תוכנת הזבל הזו גם לאחר ביצוע התקנה נקייה.

תכונה זו ממשיכה להיות נוכח ב- Windows 10, וזה בהחלט מסתורי למה מיקרוסופט ייתן יצרני PC כל כך הרבה כוח. זה מדגיש את החשיבות של רכישת מחשבים מהמחשב של Microsoft - אפילו ביצוע התקנה נקייה לא יכול להיפטר מכל bloatware מותקן מראש.

WPBT 101

החל מ- Windows 8, יצרן מחשב יכול להטביע תוכנית - קובץ Windows .exe, למעשה - בקושחת UEFI של המחשב. זה מאוחסן בסעיף "Windows Binary Table Binary Table" (WPBT) בקושחת UEFI. בכל פעם ש- Windows boots, הוא מתבונן בקושחת UEFI עבור תוכנית זו, מעתיק אותה מהקושחה לכונן מערכת ההפעלה ומפעיל אותה. Windows עצמה אינה מספקת דרך למנוע זאת. אם הקושחה של UEFI של היצרן מציעה את זה, Windows יפעיל אותו ללא שאלה.

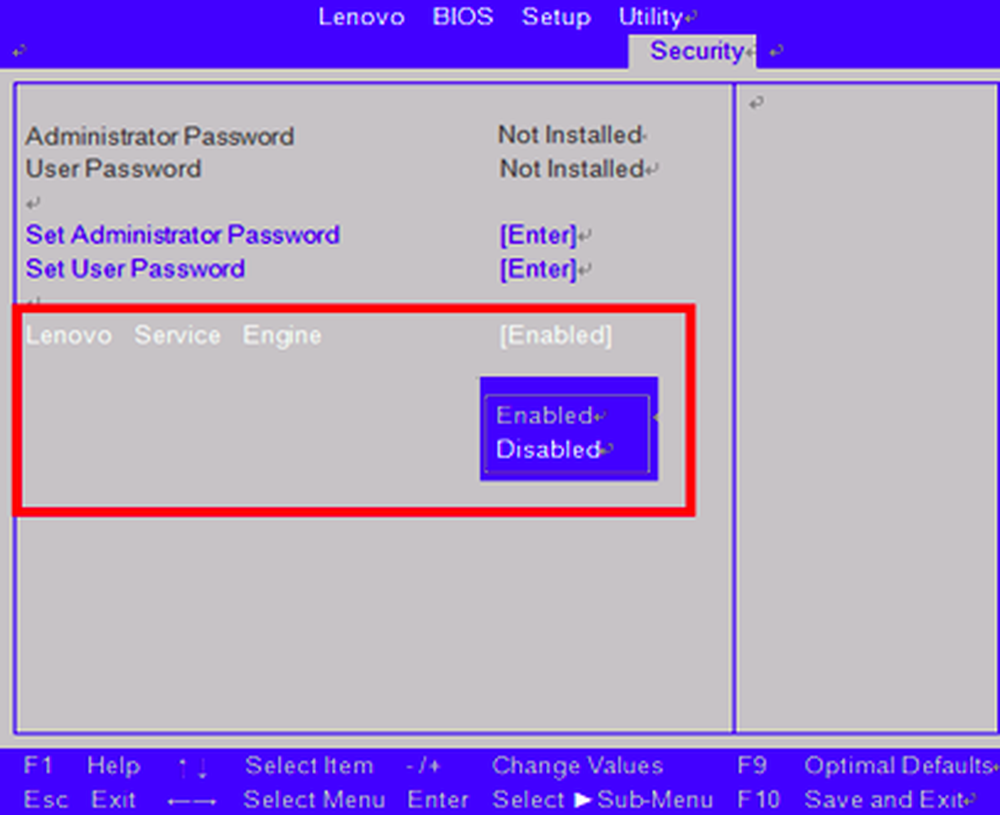

LSE של Lenovo ואת חורי האבטחה שלה

אי אפשר לכתוב על התכונה המפוקפקת הזאת מבלי לציין את המקרה שהביא אותה לתשומת לב ציבורית. Lenovo סיפקה מגוון של מחשבים עם משהו שנקרא "Lenovo Service Engine" (LSE) מופעלת. הנה מה תביעות Lenovo היא רשימה מלאה של מחשבים מושפעים.

כאשר התוכנית מופעלת באופן אוטומטי על-ידי Windows 8, Lenovo Service Engine מוריד תוכנית הנקראת כלי האופטימיזציה של OneKey ומדווח על כמות נתונים חזרה ל- Lenovo. Lenovo קובעת שירותי מערכת שנועדו להוריד ולעדכן תוכנות מהאינטרנט, דבר שאי אפשר להסיר אותן - הן יחזרו אוטומטית גם לאחר התקנה נקייה של Windows.

Lenovo אפילו הרחיקה לכת והרחיבה את הטכניקה המוצלת הזו ל- Windows 7. הקושחה של UEFI בודקת את הקובץ C: \ Windows \ system32 \ autochk.exe ומחליפה אותו בגירסה של Lenovo. תוכנית זו פועלת בעת אתחול כדי לבדוק את מערכת הקבצים ב- Windows, ואת הטריק הזה מאפשר לנובו לעשות את העבודה בפועל מגעיל על Windows 7, גם. זה רק הולך להראות כי WPBT הוא אפילו לא הכרחי - יצרני PC יכול פשוט יש firmwares שלהם להחליף קבצי מערכת Windows.

מיקרוסופט ו- Lenovo גילו פגיעות אבטחה משמעותית עם זה שניתן לנצל, ולכן Lenovo הפתיעה תודה על משלוח מחשבים עם הזבל המגעיל הזה. Lenovo מציעה עדכון שיסיר LSE ממחשבי מחברת ועדכון שיסיר את LSE ממחשבים שולחניים. עם זאת, אלה אינם מורידים והתקנים באופן אוטומטי, כל כך הרבה - כנראה המושפעים ביותר מחשבי Lenovo ימשיכו להיות זבל זה מותקן הקושחה UEFI שלהם.

זוהי רק עוד בעיה אבטחה מגעיל מיצרן PC שהביא לנו מחשבים נגועים Superfish. לא ברור אם יצרני מחשבים אחרים התעללו WPBT באופן דומה על כמה מחשבים אישיים שלהם.

מה מיקרוסופט אומרת על זה?

כפי ש- Lenovo מציינת:

"מיקרוסופט פרסמה לאחרונה הנחיות אבטחה מעודכנות לגבי הדרך הטובה ביותר ליישם תכונה זו. השימוש של Lenovo ב- LSE אינו עולה בקנה אחד עם הנחיות אלה ולכן Lenovo הפסיקה לשלוח דגמים שולחניים באמצעות כלי שירות זה וממליצה ללקוחות עם שירות זה להפעיל את השירות "לנקות" אשר מסיר את הקבצים LSE משולחן העבודה. "

במילים אחרות, התכונה LSE של Lenovo המשתמשת ב- WPBT להורדת ג'אנקווירי מהאינטרנט הותר על פי התכנון המקורי של מיקרוסופט והנחיות עבור התכונה WPBT. ההנחיות כבר רק מעודן.

Microsoft אינה מציעה מידע רב על כך. יש רק קובץ .docx יחיד - אפילו לא דף אינטרנט - באתר האינטרנט של Microsoft עם מידע על תכונה זו. אתה יכול ללמוד כל מה שאתה רוצה על זה על ידי קריאת המסמך. זה מסביר את ההיגיון של מיקרוסופט לכלול תכונה זו, תוך שימוש בתוכנות אנטי-גניבות מתמשכות כדוגמה:

"המטרה העיקרית של WPBT היא לאפשר לתוכנה קריטית להתמיד גם כאשר מערכת ההפעלה השתנתה או הותקנה מחדש בתצורה" נקייה ". מקרה אחד לשימוש עבור WPBT הוא לאפשר תוכנות נגד גניבות אשר נדרשות להתמיד במקרה המכשיר נגנב, מעוצב, והתקנה מחדש. בתרחיש זה פונקציונליות WPBT מספקת את היכולת של תוכנת האנטי-גניבה להתקין מחדש את עצמה במערכת ההפעלה ולהמשיך לעבוד כמתוכנן ".

הגנה זו של התכונה נוספה רק למסמך לאחר ש- Lenovo השתמשה בו למטרות אחרות.

האם המחשב שלך כולל תוכנה WPBT?

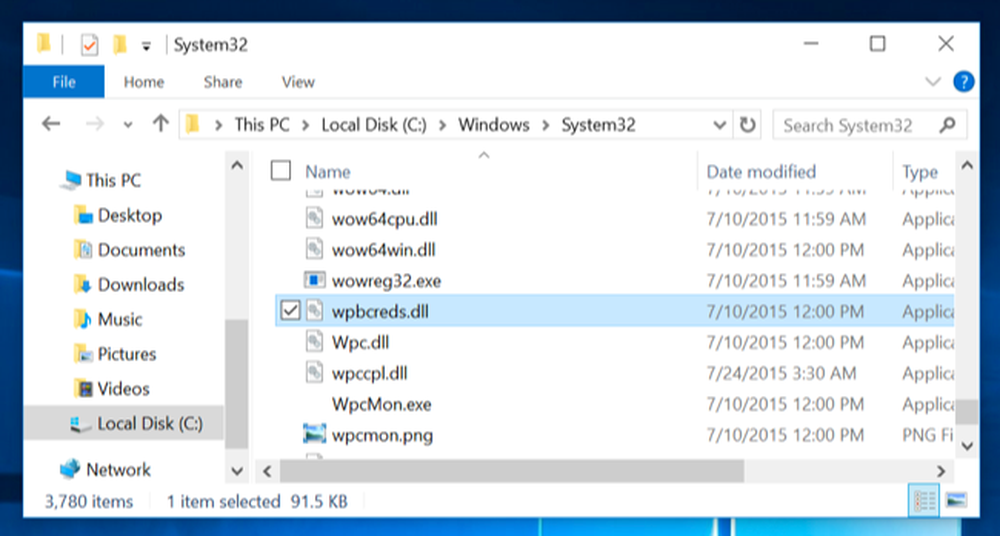

במחשבים המשתמשים ב- WPBT, Windows קורא את הנתונים הבינאריים מהטבלה בקושחת UEFI ומעתיק אותם לקובץ בשם wpbbin.exe בעת אתחול.

אתה יכול לבדוק את המחשב האישי שלך כדי לראות אם היצרן כולל תוכנה WPBT. כדי לברר זאת, פתח את הספריה C: \ Windows \ system32 וחפש קובץ בשם wpbbin.exe. הקובץ C: \ Windows \ system32 \ wpbbin.exe קיים רק אם Windows מעתיק אותו מהקושחה של UEFI. אם הוא אינו קיים, יצרן המחשב שלך לא השתמש ב- WPBT כדי להפעיל באופן אוטומטי את התוכנה במחשב.

הימנעות WPBT ו Junkware אחרים

מיקרוסופט קבעה מספר כללים נוספים עבור תכונה זו בעקבות כשל האבטחה הבלתי אחראי של Lenovo. אבל זה מביך כי תכונה זו אפילו קיים מלכתחילה - ובמיוחד מביך כי מיקרוסופט תספק אותו יצרני המחשבים האישיים ללא כל דרישות אבטחה ברורות או הנחיות לגבי השימוש בו.

ההנחיות המתוקנות מנחות את יצרני ציוד מקורי להבטיח שהמשתמשים יוכלו למעשה לבטל תכונה זו אם הם לא רוצים אותה, אך הנחיות מיקרוסופט לא עצרו את יצרני המחשבים האישיים מפני התעללות באבטחת Windows בעבר. עדכוני Samsung PC עם Windows Update מושבתים כי זה היה קל יותר מאשר לעבוד עם מיקרוסופט כדי להבטיח את מנהלי ההתקן הנכונים נוספו ל- Windows Update.

זוהי דוגמה נוספת של יצרני מחשבים שאינם מתייחסים ברצינות לאבטחת Windows. אם אתם מתכננים לרכוש מחשב חדש של Windows, אנו ממליצים לכם לקנות מוצר מחנות Microsoft, מיקרוסופט באמת דואגת למחשבים אלה ומבטיחה שאין להם תוכנות מזיקות כמו Superfish של Lenovo, Disable_WindowsUpdate.exe של Samsung, תכונת LSE של Lenovo, ואת כל הזבל השני מחשב רגיל עשוי לבוא עם.

כאשר כתבנו את זה בעבר, קוראים רבים הגיבו כי זה היה מיותר, כי אתה תמיד יכול פשוט לבצע התקנה נקייה של Windows כדי להיפטר מכל bloatware. ובכן, כנראה שזה לא נכון - הדרך בטוחה רק כדי לקבל מחשב ללא Windows bloatware הוא מן Microsoft Store. זה לא צריך להיות ככה, אבל זה.

מה שמטריד במיוחד את ה- WPBT הוא לא רק הכישלון המוחלט של Lenovo בשימוש בו לאפיית פגיעויות אבטחה וג'אנקוור להתקנות נקיות של Windows. מה שמדאיג במיוחד הוא העובדה שמיקרוסופט מספקת תכונות כאלה ליצרניות המחשבים מלכתחילה - במיוחד ללא מגבלות או הנחיות מתאימות.

זה לקח גם כמה שנים לפני תכונה זו אפילו הפך שם לב בקרב העולם טק רחב יותר, וזה קרה רק בגלל פגיעות אבטחה נבזית. מי יודע איזה תכונות מגעיל אחרים הם אפויים לתוך Windows עבור יצרני מחשבים כדי התעללות. יצרני המחשבים האישיים גוררים את המוניטין של Windows באמצעות הזבל ומיקרוסופט צריכה לקבל אותם תחת שליטה.

קרדיט תמונה: קורי מ Grenier על Flickr